Comment l’Etat fait bloquer les sites terroristes

- - -

Au mois de mars dernier, un premier site invitant au djihad était rendu inaccessible en France. 86 autres l’ont été depuis, selon les déclarations du ministère de l’Intérieur cette semaine. La conséquence de la loi du 13 novembre 2014 permettant à l’Etat de bloquer des contenus internet faisant l’apologie du terrorisme ou incitant à des actes terroristes. La loi d’état d’urgence modifiée aujourd’hui par l’Assemblée nationale prévoit cependant d’aller encore plus loin en supprimant tout délai et contrôle judiciaire.

Jusqu’à maintenant, l’autorité administrative devait laisser 24 heures à l’éditeur ou l’hébergeur pour empêcher la publication incriminée. A tous les FAI ensuite de procéder au blocage technique passée cette échéance. La CNIL était en outre chargée de vérifier si la procédure était justifiée, avec la possibilité de saisir la juridiction administrative si ce n’était pas le cas.

La technique du DNS

La méthode employée était déjà loin de faire l’unanimité. Le gouvernement recommande en effet de recourir à la technique dite de blocage DNS (Domain Name System) qui consiste à intervenir sur le nom de domaine, comme cela a été fait en France cette année pour bloquer The Pirate Bay.

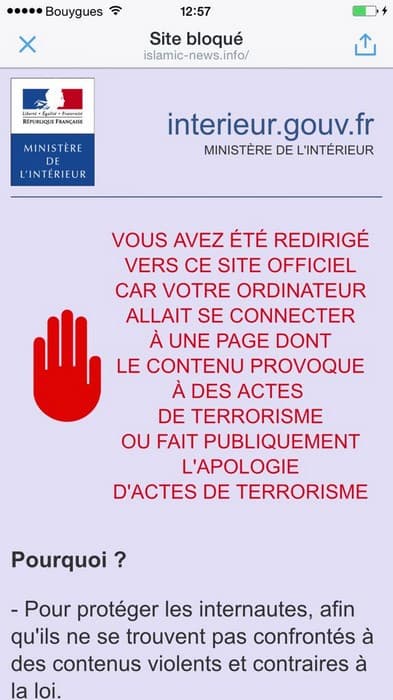

Concrètement, lorsqu'un internaute veut accéder à un site, son navigateur va récupérer l'adresse IP au travers d'un résolveur DNS de son fournisseur d'accès à internet. Si la décision est prise de bloquer un site, l'internaute ne sera pas aiguillé vers ce dernier lorsqu'il cherchera à y accéder mais sera redirigé, la plupart du temps, vers le site du ministère de l'Intérieur avec un message de ce type : "Vous avez été redirigé vers ce site officiel car votre ordinateur allait se connecter à une page dont le contenu provoque à des actes de terrorisme".

Il existe d'autres types de blocages, dont le recours à du DPI (deep packet inspection) pour analyser le contenu d’un paquet de données. Mais ces techniques sont beaucoup plus complexes, longues et coûteuses à mettre en place.

Une méthode très critiquée

Le problème, c'est que le blocage par DNS n'est pas toujours efficace et peut provoquer des effets collatéraux non désirés. Le Conseil du numérique avait donc rendu un avis négatif sur le sujet à l’été 2014 : « Un même serveur pouvant héberger plusieurs sites ou contenus parfaitement légaux, leur blocage collatéral constitue une atteinte directe à la liberté d’expression et de communication », pouvait-on lire dans l'avis. L’autorité citait ainsi en exemple le blocage de 10 sites pédopornographiques aux Etats-Unis qui avait causé la chute de 84 00 sites légaux partageant le même fournisseur DNS.

Même son de cloche du côté de l’Arcep. Au mois de février dernier, le gendarme des télécoms soulignait, lui, les difficultés matérielles et informatiques rencontrées par les opérateurs pour réagir dans l’urgence. Et souhaitait, en outre, contrôler ce type de procédure. « Il convient que les autorités compétentes, et en premier lieu l'ARCEP, puissent s'assurer du caractère efficace et proportionné des mesures mises en œuvre par les FAI pour respecter leurs obligations, afin notamment de contrôler que les techniques utilisées ne conduisent pas à empêcher l'accès à des adresses électroniques dont le blocage n'a pas été ordonné par l'OCLCTIC ».

De contrôle, il n'en sera pas question durant les trois mois à venir que durera l'état d'urgence. L'association La Quadrature du net a déjà réagi à ces dispositions évoquant le basculement de la France vers un « état policier ».

a lire sur 01net.com