Un ancien hacker de la NSA explique comment piéger Big Brother

David Venable - GK

Google, Facebook, les fournisseurs d’accès, les grandes entreprises,… Tous disposent désormais d’importantes bases de données dans lesquelles ils stockent tout ce qu’ils peuvent sur leurs utilisateurs. Depuis que les grands groupes ont découvert le big data, il est de plus en difficile, en tant que simple citoyen, d’échapper à leur surveillance numérique. Mais selon David Venable, un ancien hacker de la NSA devenu consultant, ce n’est pas encore totalement impossible.

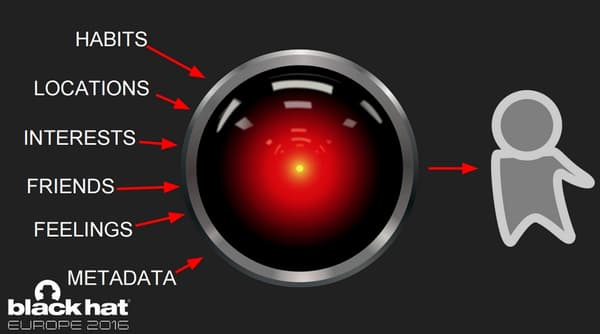

A l’occasion de la conférence Black Hat Europe 2016, cet expert a expliqué comment préserver son jardin secret à l’abri de l’œil instigateur de Google et consorts. Mais pour piéger Big Brother, il faut d’abord comprendre comment il fonctionne. "Localisations, habitudes quotidiennes, domaines d’intérêt, amis, sentiments, connexions réseau… tout est collecté dans le but d’établir de vous un profil.

Résultat : si vous ne voulez pas qu’une de vos activités puisse être reliée à vous, il faut faire en sorte de créer un autre profil", explique David Venable.

En clair, si vous êtes un lanceur d'alerte, un corbeau chez Goldman Sachs, un défenseur des droits de l'homme en Biélorussie ou un caïd de la drogue sur le Darknet, vous n'avez pas le choix: il faudra mener une double vie numérique. Mais cela peut aussi concerner M. Toutlemonde qui n'a forcément envie que son profil "normal" puisse être relié à une passion inavouable pour le fétichisme ou un penchant pour des substances illicites.

Le problème, c'est qu'une telle dissociation est très difficile à faire, surtout sur le long terme. Car il faut non seulement doublonner ses comptes en ligne, mais aussi ses connexions réseau, ses équipements informatiques, les lieux que l'on fréquente, etc.

Exemple: utiliser de chez soi le même ordinateur pour surfer sur le web classique et pour aller sur le Darknet n'est pas une bonne idée : Il est dès lors possible de faire des recoupements avec l'adresse IP de la connexion Internet et l'adresse MAC d l'ordinateur. "Mais aller à l'autre bout de la ville avec un second ordinateur et se connecter depuis un hotspot public n'est pas vraiment plus malin si vous gardez votre smartphone dans la poche", souligne le hacker. Et pourquoi ne pas éteindre le smartphone ou le laisser à la maison? "Le problème, c'est que l'absence de communication pourrait, là encore, apporter des indices", ajoute-t-il.

Sans aide technologique, c'est presque impossible